Reblogged from Ежовый Угол.

Увы, созданный молодыми российскими программистами-эмигрантами в конце сентября RusLeaks.com ушел от пристального внимания Генпрокуратуры в подполье, а точнее в P2P-сеть I2P (подробнее см. в Википедии). Лунтику и Ко не понравилось, что простые граждане получили доступ к базам данных по авиаперелетам, банковским операциям, прописке и пр.Адекватные прокси-сервера отсутствуют, поэтому устанавливаем клиент с официального сайта: http://mirror.i2p2.de/i2pinstall_0.8.8.exe

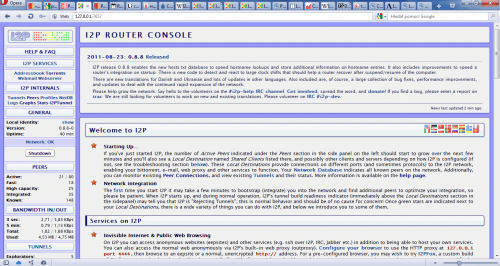

Установка проста, везде «Далее». В конце-концов попадаем на панель управления по адресу 127.0.0.1:7657. Это подобие торрента — ваш компьютер также вовлечен в сеть и используется другими участниками для анонимизации адреса целевого сервера.

Открываем любимый браузер и в качестве прокси-сервера указываем 127.0.0.1, порт 4444. Это — все. Для проверки доступа можете попробовать зайти на офсайт I2P, http://www.i2p2.i2p/ =)

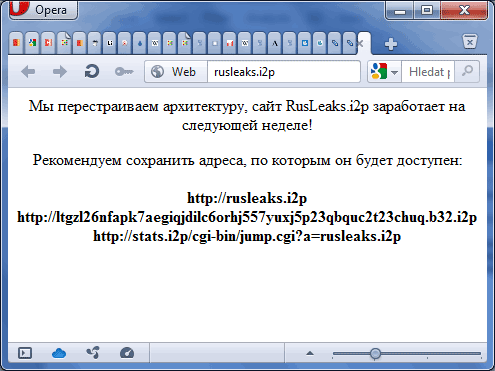

Адреса RusLeaks в сети I2P:

- http://rusleaks.i2p

- http://ltgzl26nfapk7aegiqjdilc6orhj557yuxj5p23qbquc2t23chuq.b32.i2p

- http://stats.i2p/cgi-bin/jump.cgi?a=rusleaks.i2p

В I2P нет аналога DNS, централизованной БД имен, поэтому, скорее всего удастся зайти на Rusleaks через 3 ссылку. Не забываем и о гигантской нагрузке на их сервер, достучаться удается не всем и не с первого раза. На данный момент сайт сообщает о перенастройке архитектуры и скором открытии:

Ссылки:

http://habrahabr.ru/blogs/infosecurity/129879/

http://rutracker.org/forum/viewtopic.php?t=3443255

http://www.wikireality.ru/wiki/I2P

http://arbinada.com/main/node/1228 читать дальше

Комментариев нет:

Отправить комментарий